网络安全专题

主动攻击与被动攻击

被动攻击:典型的是监听,最难被检测,重点是预防,主要手段是加密

主动攻击:假冒、重放、欺骗、消息篡改和拒绝服务,重点是检测而不是预防,手段有防火墙、IDS等技术

对称加密

对称加密算法(共享密钥加密算法):加密和解密密钥相同

数据加密标准(DES):一种分组密码,在加密前,先对整个明文进行分组。每一个分组为64位,之后进行16轮迭代,产生一组64位密文数据,使用的密钥是56位

3DES:使用两个密钥,执行三次DES算法,密钥长度是112位

国际数据加密算法(IDEA)使用128位密钥,把明文分成64位的块,进行8轮迭代。IDEA可以使用硬件或软件实现,比DES快

高级加密标准(Advanced Encryption Standard,AES)AES支持128,192和256位三种密钥长度,可通过硬件实现

流加密算法RC4:加密速度快,可以达到DES 10倍

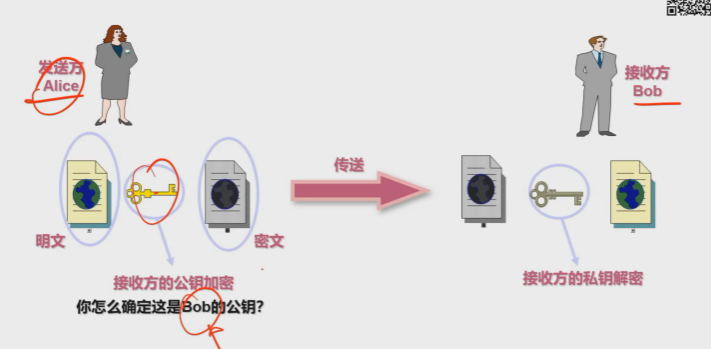

公钥加密

每个实体有两个密钥:公钥公开,私钥自己保存

保密通信:公钥加密,私钥解密

数字签名:私钥加密,公钥解密

典型公钥加密算法:RSA

哈希Hash(散列函数)MD5 SHA

MD5:128位

SHA:160位

不可逆性(单向):几乎无法通过Hash结果推导出原文

无碰撞性:没用可能找到 Y 的hash值等于 X 的hash值

雪崩效应:输入轻微变化,Hash输出值产生巨大变化

MD5:报文按512位分组,最后得到128位报文摘要

SHA:对512位长的数据块进行复杂运行,最终产生160位散列值,比MD5更安全,但比MD5慢

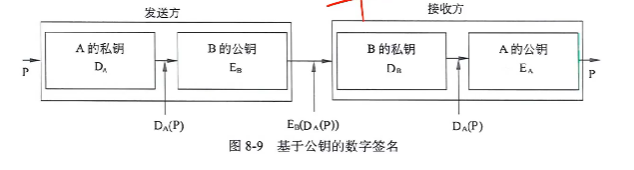

数字签名

用于确认发送者身份和消息完整性

接收者能够核实发送者

发送者事后不能抵赖对报文的签名

接收者不能伪造对报文的签名

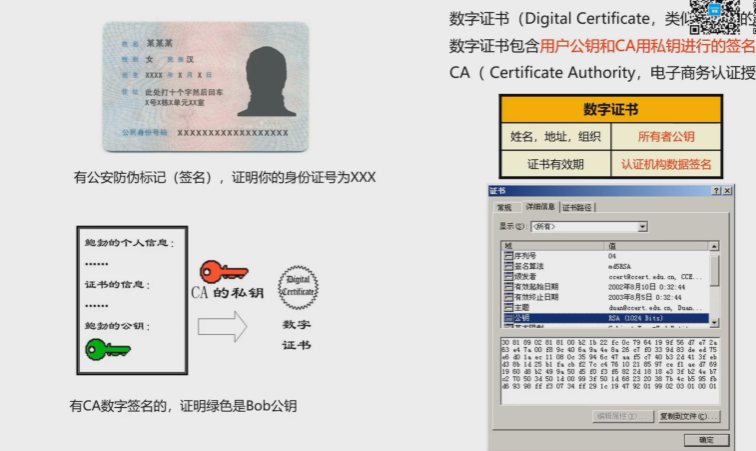

数字证书

CA

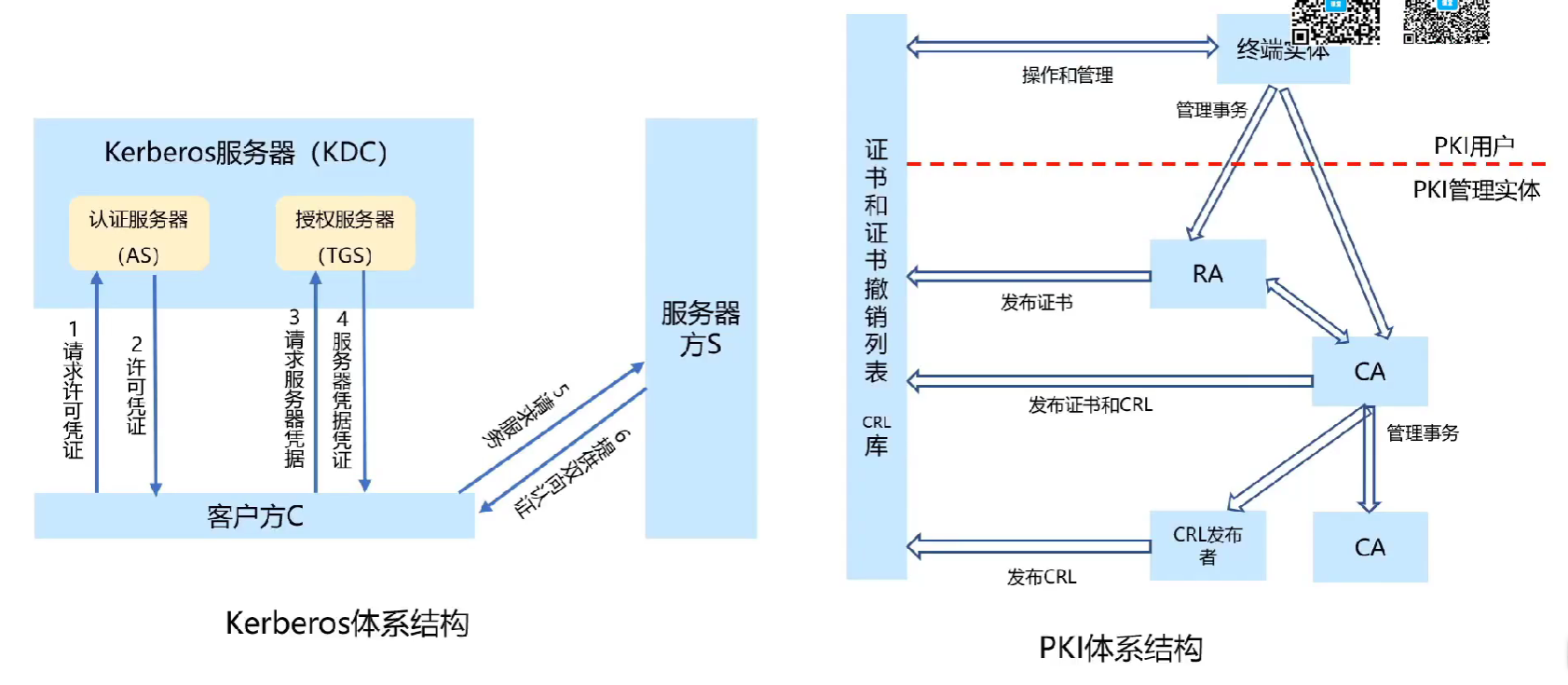

PKI与Kerberos体系

攻击特征码

SQL注入攻击:select,create,user

跨站脚本攻击:script

木马:c&c,trojan/troy

一句话木马:eval

常见病毒类型

病毒类型 |

关键字 | 特征 | 代表 |

|---|---|---|---|

| 系统病毒 | 前缀为win32,win95,PE,W32,W95等 | 感染windows:系统的exe或dll文件,并通过这些文件进行传播 | CIH病毒 |

| 蠕虫病毒 | 前缀为worm | 通过网络或者系统漏洞进行传播,可以向外发送带毒邮件或阻塞网络 |

冲击波(阻塞网络)、小邮差病毒(发送带毒邮件) |

| 木马病毒和黑客病毒 | 木马前缀为Trojan,黑客病毒前缀为Hack | 通过网络或漏洞进入系统并隐藏起来,木马负责入侵用户计算机,黑客通过木马进行远程控制 | 游戏木马Trojan.Lmir.PSW60 |

| 脚本病毒 | 前缀是Script | 使用脚本语言编写,通过网页进行传播 | 欢乐时光病VBS.Happtime 红色代码Script..Redlof |

| 宏病毒 | 前缀是Macro | 特殊脚本病毒,感染word和excel | Macro.Word97 |

| 后门病毒 | 前缀为Backdoor | 通过网络传播,给系统开后门,给用户计算机代理安全隐患 | 入侵后添加隐藏账号 |

| 破坏性程序病毒 | 前缀为Harm | 本身具有好看的图标来诱感用户点击,当用户点击,对计算机产生破环 | 熊猫烧香 |

| 捆绑机病毒 | 前缀为Binder | 将特定程序捆绑下载 | 下载大礼包或某些软件捆绑病毒 |

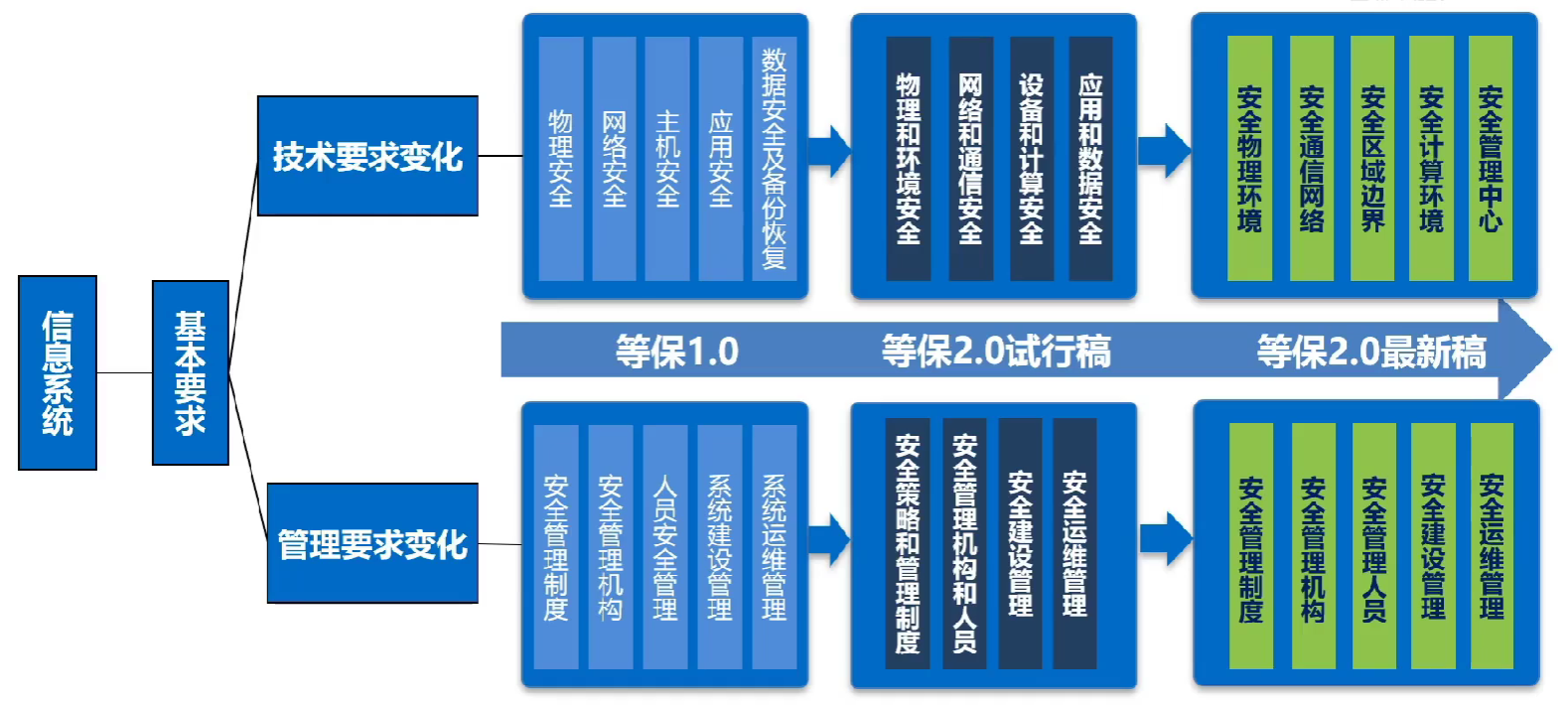

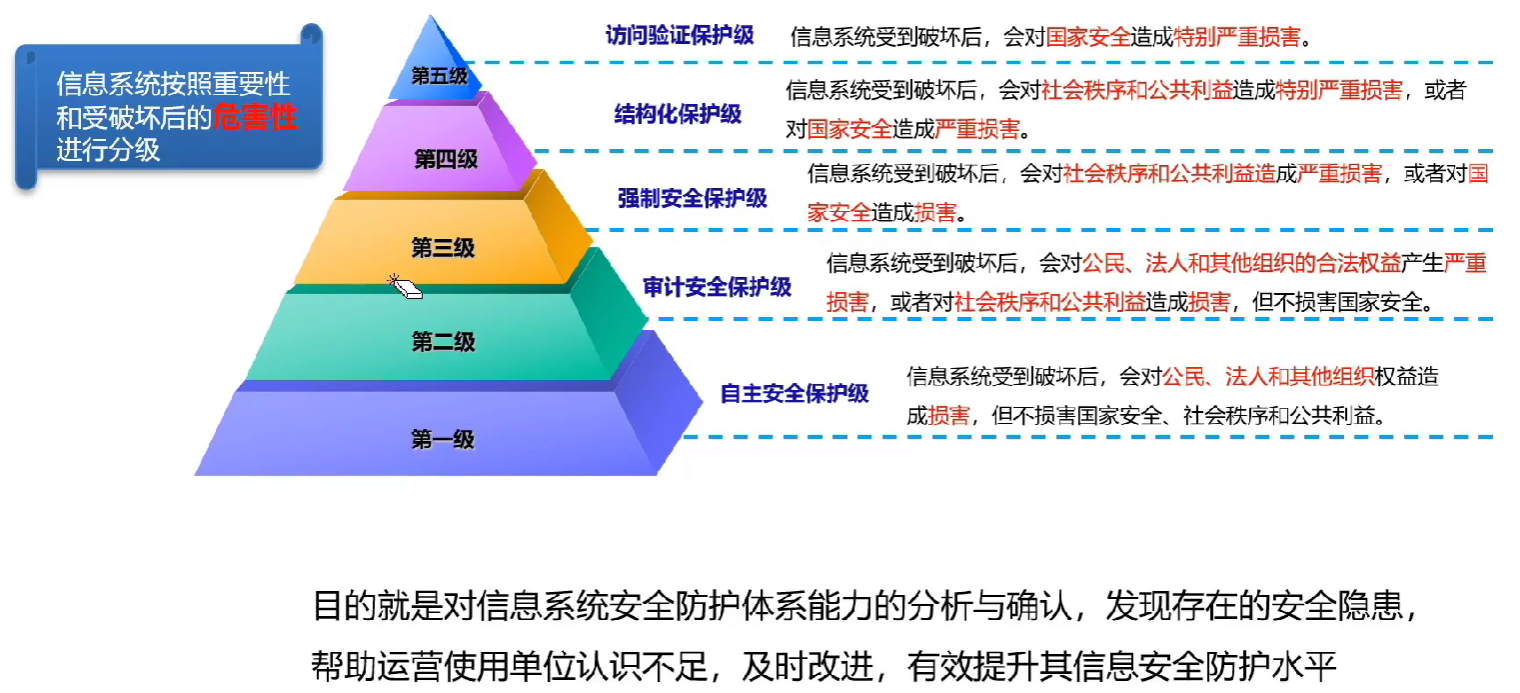

等保

实际落地定级参照

一级:适用于小型私营企业、中小学、一般乡镇所属信息系统、一般县级单位中的信息系统。

二级:适用于县级某些单位中的重要信息系统,地市级以上企事业单位内部的一般信息系统,如非涉及敏感信息的办公系统。(区县法院、医院)

三级:适用于地市级以上国家机关、企事业单位内部重要的信急系统,包括涉及工作秘密、商业秘密、敏感信息的办公系统和管理系统,以及全国联网运行的重要信息系统。(大部分定在三级)

四级:适用于国家重要领域、特别重要部门中的核心系统,如电力、电信、铁路、银行等,涉及国家安全和国计民生的核心系统。

五级:适用于国家重要领域、重要部门中的极端重要系统。

等保标准变化